امضای دیجیتال مایکروسافت پای درایور حاوی بدافزار روتکیت قرار گرفت

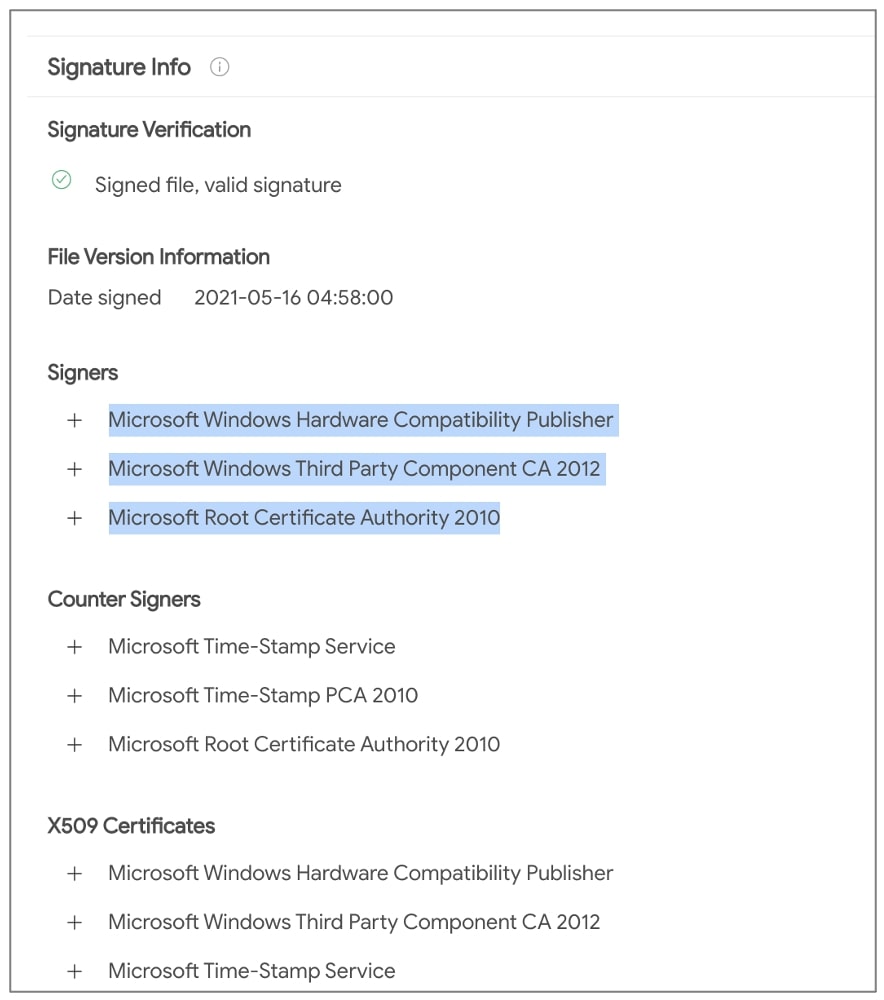

سازندگان سیستم عامل عموما برای کمک به کاربران در تشخیص امنیت نرمافزارهای مختلف از نوعی امضای دیجیتال (Code Signing) استفاده میکنند. بهگزارش BleepingComputer، مایکروسافت غیرعامدانه درایور شخص ثالث ویندوز با نام Netfilter را امضا کرده که حاوی بدافزار روتکیت بوده است. این بدافزار که با آیپیهای فرماندهی و کنترل (C&C IP) در چین ارتباط داشت، موفق شد از برنامه سازگاری سختافزاری ویندوز (Windows Hardware Compatibility Program یا WHCP) عبور کند و در جامعه گیمرها پخش شود.

مقاله مرتبط:

هنوز مشخص نیست این بدافزار روتکیت چگونه توانست از روند امضای مایکروسافت عبور کند. این شرکت اعلام کرده در حال بررسی این موضوع است و برنامههایی برای تعریف مجدد روند امضا دارد. علاوهبراین، شواهدی مبنیبر اقدام مهاجمان برای دزیدن گواهیهای امضا وجود ندارد و بهگفته مایکروسافت، هیچ دولتی از این حمله پشتیبانی نکرده است.

سازنده درایور یعنی شرکت تکنولوژی نوآوری شبکه نینگبو ژو ژی (Ningbo Zhuo Zhi Innovation Network Technology) برای یافتن و پچکردن هرگونه رخنه احتمالی در این محصول مشغول همکاری با مایکروسافت است. بر همین اساس، کاربران نسخه پاکسازیشده این درایور را از بخش بهروزرسانیهای ویندوز دریافت خواهند کرد.

بااینهمه طبق ادعای مایکروسافت، تأثیرگذاری درایور مذکور محدود بوده و فقط گیمرها را هدف قرار داده و سایر کاربران را آلوده نکرده است. علاوهبراین، روتکیت فقط در صورتی عمل میکند که کاربر با داشتن دسترسی در سطح ادمین آن را اجرا کند؛ درغیراینصورت فعال نخواهد شد و آسیبی به سیستم نخواهد زد.

درمجموع، با اینکه طبق ادعای مایکروسافت این اشتباه صدمهای بسیاری جدی بهشمار نمیرود، ممکن است بهمنزله ازبینرفتن اعتبار امضاهای دیجیتال برای کاربران شود؛ چراکه هدف اصلی این نوع امضای دیجیتال مطمئنکردن کاربران از امنیت فایل یا نرمافزار است.